Cyberbezpieczeństwo dla startupów – tworzenie kopii zapasowych danych użytkowników i kodu źródłowego

Tworzenie kopii zapasowych danych jest niezbędne dla ciągłości biznesowej, planu odzyskiwania po awarii i reakcji na incydenty związanych z cyberbezpieczeństwem startupów w przypadku katastrof (np. pożarów i huraganów), błędów ludzkich i ataków, takich jak ransomware. Kluczowe dla startupów jest zabezpieczenie swoich danych i upewnienie się, że wrażliwe informacje nie zostaną utracone, stosując najlepsze praktyki tworzenia kopii zapasowych. Jednym z najgorszych możliwych skutków dla startupu, który doświadczył naruszenia danych, są nieodwracalne straty spowodowane utratą wrażliwych informacji, w tym własności intelektualnej. Dodatkowo, startup, który utracił wszystkie dane na skutek pożaru, znalazłby się w sytuacji przypominającej koszmar.

Startup nie jest w stanie wrócić do normalnej działalności w przypadku utraty danych, co może prowadzić do strat finansowych w czasie wstrzymania operacji. Posiadanie skutecznej strategii kopii zapasowych jest kluczowe dla przetrwania startupu w przypadku katastrof fizycznych i cybernetycznych. Z ważnych powodów, kopie zapasowe danych są niezbędne, ponieważ zapewniają dostępność ważnych, nieuszkodzonych danych w przypadku ich utraty lub uszkodzenia.

Zanim przejdziemy do szczegółów kopii zapasowych, zapoznajmy się z pojęciem miejsc odzyskiwania danych.

!To siódmy artykuł w serii poświęconej cyberbezpieczeństwu dla startupów. Poprzedni omawiał poprawki zabezpieczeń i proces zarządzania łatkami.

Czym są lokalizacje odzyskiwania danych

Lokalizacje odzyskiwania to miejsca, w których przechowywane są kopie zapasowe i które są niezbędne do ich przywrócenia. Mogą to być lokalizacje wewnętrzne (onsite), zewnętrzne (offsite) lub kombinacja obu. W zależności od potrzeb, startup może posiadać gorącą, ciepłą lub zimną stronę odzyskiwania w przypadku katastrofy.

Gorąca lokalizacja: Środowisko w pełni skonfigurowane i przygotowane, bardzo podobne do środowiska operacyjnego startupu. Staje się operacyjne natychmiast lub w ciągu kilku godzin. Jest to najszybsza lokalizacja do odzyskiwania.

Ciepła lokalizacja: Środowisko częściowo skonfigurowane, zawierające niezbędne urządzenia peryferyjne i oprogramowanie, ale może brakować kosztownych komputerów przetwarzających, które są potrzebne do pełnej operacyjności. Staje się operacyjne w ciągu kilku dni.

Zimna lokalizacja: Środowisko zawierające podstawowe elementy, które umożliwiają startupowi kontynuowanie działalności. Może zająć tygodnie, aby stało się operacyjne.

Cztery podstawowe typy kopii zapasowych danych

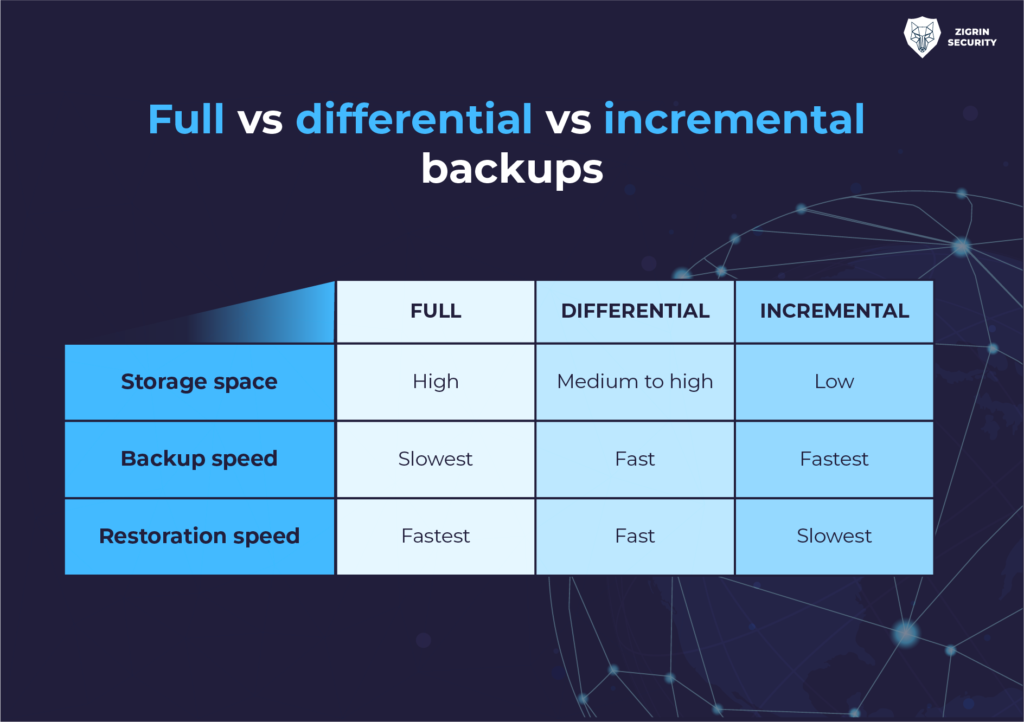

Istnieją cztery podstawowe typy kopii zapasowych danych, z których każdy ma swoje zalety i wady. Są to:

- Pełna

- Przyrostowa

- Różnicowa

- Migawki

Pełna kopia zapasowa

Pełna kopia zapasowa to kompletny zapis wszystkich plików, katalogów i oprogramowania na lokalnej lub zewnętrznej stronie odzyskiwania danych (lub obu). Zaletą tego typu kopii zapasowej jest przywrócenie wszystkich danych. Wadą jest czas, jaki zajmuje jej przetwarzanie. Wszyscy, którzy kiedykolwiek tworzyli pełną kopię zapasową swojego komputera, wiedzą, jak długo to może potrwać. Wyobraź sobie, ile czasu zajęłoby startupowi lub dojrzałej organizacji wykonanie pełnej kopii zapasowej wszystkich danych. Istnieją scenariusze, w których może to nie być najlepsza opcja, gdy czas jest najważniejszym wrogiem.

Przyrostowa kopia zapasowa

Przyrostowa kopia zapasowa jest podobna do różnicowej, ponieważ opiera się na ostatniej pełnej kopii zapasowej, ale kopiuje tylko pliki, które zmieniły się od ostatniej pełnej lub przyrostowej kopii zapasowej. W rezultacie wymaga mniej plików do wykonania kopii. Przy kopiach przyrostowych przechowywana jest mniejsza ilość danych przy każdej kolejnej kopii zapasowej. Zaletą tego typu kopii zapasowej jest to, że wymaga mniej miejsca do przechowywania danych i czasu na jej wykonanie. Wadą jest to, że proces przywracania jest dość skomplikowany i czasochłonny. Na przykład, aby przywrócić system z kopii przyrostowej, musisz zacząć od ostatniej pełnej kopii zapasowej i przywrócić system za pomocą tych danych. Następnie musisz zaktualizować system za pomocą każdej przyrostowej kopii zapasowej, która została wykonana od czasu ostatniej pełnej kopii zapasowej.

Różnicowa kopia zapasowa

Różnicowa kopia zapasowa kopiuje tylko pliki, które zmieniły się od momentu wykonania ostatniej pełnej kopii zapasowej. Jest zależna od ostatniej pełnej kopii zapasowej. W związku z tym startup powinien określić częstotliwość pełnych kopii zapasowych w ramach swojej strategii tworzenia kopii zapasowych danych. Zaletą tego typu kopii zapasowej jest to, że czas jej wykonania jest znacznie krótszy niż pełnej kopii zapasowej. Wadami są wolniejsze przywracanie danych w porównaniu z pełną kopią zapasową, dłuższy czas tworzenia kopii w porównaniu do kopii przyrostowej oraz wyższe wymagania dotyczące przestrzeni dyskowej niż w przypadku kopii przyrostowej.

Migawki

Migawka (snapshot) to kopia zapasowa maszyny wirtualnej (VM) w określonym czasie. Kopiuje pliki przechowujące maszynę wirtualną, takie jak partycje czy pamięć. Zaletą jest to, że łatwiej jest wykonać kopię zapasową i przywrócić pliki w maszynie wirtualnej niż w maszynie fizycznej, ponieważ istnieje opcja przywrócenia wcześniejszej migawki jednym kliknięciem. Jest to mniej czasochłonne niż czekanie na przywrócenie systemu fizycznego komputera. Wadą kopii zapasowych w postaci migawek jest ich zależność od źródłowej bazy danych, która musi znajdować się na tym samym serwerze. Migawka może również wyczerpać przestrzeń dyskową, np. gdy wykonano wiele kopii zapasowych w postaci migawek.

Kopie zapasowe kodu źródłowego

Kopie zapasowe danych dla startupów nie obejmują tylko plików i folderów w systemach – kod źródłowy także musi być objęty kopiami zapasowymi! Wszystko, co jest krytyczne dla Twojego startupu, powinno być zabezpieczone kopią zapasową, nawet jeśli uważasz, że nie jest to konieczne. Wyobraź sobie, że pracujesz nad projektem na GitHubie z zespołem w swoim startupie, a kod źródłowy zostaje utracony po tym, jak złośliwy podmiot uzyska dostęp i przeprowadzi atak ransomware na Twój startup. Co gorsza, ponieważ nie wykonałeś kopii zapasowej swojego kodu źródłowego, cała ciężka praca i wysiłek zespołu zostają zmarnowane w mgnieniu oka.

Rozważ przypadek cyberprzestępców, którzy wyczyścili repozytoria kodu źródłowego Git i zażądali okupu w zamian za przywrócenie dostępu do kodu. W 2019 roku przynajmniej 392 repozytoria na GitHubie zostały zaatakowane przez ransomware.

Cyberprzestępca może twierdzić, że cały kod źródłowy został pobrany i zapisany na jednym z ich serwerów, a ofiara ma 10 dni na zapłatę okupu lub ujawnienie kodu publicznie. Oto przykład, jak może wyglądać nota okupu od cyberprzestępcy:

Aby odzyskać utracony kod i uniknąć jego wycieku: Prześlij nam 0,1 Bitcoina (BTC) na nasz adres Bitcoin ES14c7qLb5CYhLMUekctxLgc1FV2Ti9DA i skontaktuj się z nami mailowo na adres admin@gitsbackup.com, podając swoje dane logowania do Git oraz dowód zapłaty. Jeśli nie jesteś pewny, czy mamy Twoje dane, skontaktuj się z nami, a wyślemy Ci dowód. Twój kod został pobrany i zapisany na naszych serwerach. Jeśli nie otrzymamy płatności w ciągu 10 dni, opublikujemy Twój kod lub wykorzystamy go w inny sposób. |

Backup Zrób kopie zapasowe wszystkiego – również Twoich kopii zapasowych!

Przerażające jest to, że niektóre grupy ransomware celują w kopie zapasowe w ramach swoich kampanii. Federalne Biuro Śledcze (FBI) oraz Agencja ds. Cyberbezpieczeństwa i Infrastruktury (CISA) w USA ostrzegły, że złośliwi aktorzy dodali taktyki specyficzne dla kopii zapasowych, takie jak szyfrowanie lub usuwanie kopii zapasowych systemów, do swojego arsenału – co utrudnia lub uniemożliwia przywrócenie i odzyskiwanie danych przez dotknięte organizacje.

Zabezpiecz swoje repozytoria GitHub za pomocą rozwiązania do tworzenia kopii zapasowych

Rewind to skuteczne rozwiązanie do tworzenia kopii zapasowych i odzyskiwania repozytoriów, które stanowi pierwszy krok w ochronie kodu w chmurze dla GitHub, Bitbucket i GitLab.

GitProtect opracowało przewodnik po tworzeniu kopii zapasowych, który pomaga chronić dane GitHub, Bitbucket i GitLab, dostępny do pobrania tutaj.

11 najlepszych praktyk tworzenia kopii zapasowych danych użytkowników

Stosowanie najlepszych praktyk tworzenia kopii zapasowych danych użytkowników to mądra strategia zapewniająca bezpieczeństwo kopii zapasowych i wzmacniająca ogólną postawę bezpieczeństwa Twojego startupu.

Oto 11 najlepszych praktyk tworzenia kopii zapasowych, które warto stosować jako wytyczne:

- Stwórz politykę tworzenia kopii zapasowych i upewnij się, że Twoje polityki bezpieczeństwa ją obejmują. Upewnij się, że każda polityka bezpieczeństwa w Twoim startupie odnosi się bezpośrednio do kopii zapasowych danych i obejmuje systemy związane z tworzeniem kopii zapasowych w zakresie działalności Twojego startupu. Polityki te mogą obejmować kontrolę dostępu, bezpieczeństwo fizyczne, a także monitorowanie systemów i ochronę przed złośliwym oprogramowaniem. Określ, gdzie przechowywane będą kopie zapasowe, kto będzie uprawniony do ich tworzenia, jak uzyskać dostęp do plików, jak często kopie zapasowe muszą być tworzone zgodnie z polityką oraz jak dane mają być przenoszone lub zmieniany ich format.

- Upewnij się, że Twoja strategia odzyskiwania po awarii (DR) obejmuje kopie zapasowe. Zintegruj systemy tworzenia kopii zapasowych w swoich planach odzyskiwania po awarii i reagowania na incydenty. Katastrofy, takie jak ataki ransomware lub katastrofy naturalne (np. huragan czy tornado), mogą zniszczyć lub skompromitować Twoje kopie zapasowe danych. Przygotuj plan, który pomoże odpowiedzieć na sytuacje kryzysowe, takie jak uszkodzenie lub utrata dobrych kopii zapasowych. Twórz kopie zapasowe danych cyfrowych, ale rozważ także digitalizację dokumentów papierowych, ponieważ w przypadku katastrofy, jak powódź, chcesz mieć ich kopię.

- Automatyzuj tworzenie kopii zapasowych. Automatyzacja kopii zapasowych zapewnia, że żadne pliki nie zostaną pominięte, oszczędza czas zespołu na ręcznym ich tworzeniu i ułatwia tworzenie kopii zapasowych zgodnie z ustalonym harmonogramem.

- Ogranicz prawa dostępu do kopii zapasowych. Przyznawaj prawa dostępu do kopii zapasowych wyłącznie osobom upoważnionym do obsługi procesu tworzenia kopii zapasowych plików, oprogramowania i systemów w sieci lokalnej oraz w chmurze, które zapewniają dostęp do kopii zapasowych.

- Rozważ różne lokalizacje kopii zapasowych. Przechowuj kopie zapasowe poza siedzibą firmy lub przynajmniej w innym budynku. Katastrofa naturalna, taka jak huragan, pożar lub wypadek, może zniszczyć zarówno Twoje centrum danych, jak i kopie zapasowe w jednej chwili. Pamiętaj o prawie Murphy’ego: wszystko, co może się zdarzyć, zdarzy się. Słyszałem o przypadkach, kiedy budynki wybuchały z powodu nie wykrytych wycieków chemikaliów. Nie wykluczaj możliwości wystąpienia takich mało prawdopodobnych katastrof.

- Ogranicz fizyczny dostęp do kopii zapasowych. Upewnij się, że fizyczny dostęp do kopii zapasowych jest ograniczony w miejscach, w których przechowujesz kopie zapasowe, nawet na serwerach zapasowych, NAS, dyskach zewnętrznych czy taśmach. Traktuj pliki kopii zapasowych tak, jakby były to inne kluczowe urządzenia. Możesz to zweryfikować za pomocą raportów audytów SOC, niezależnych raportów oceny bezpieczeństwa lub własnych audytów.

- Zabezpiecz nośniki danych do kopii zapasowych. Niektóre kopie zapasowe przechowywane są na przenośnych dyskach, taśmach i innych nośnikach. W takich przypadkach używaj ognioodpornych sejfów z certyfikatem do przechowywania nośników. Wiele tzw. „ognioodpornych” sejfów jest mylących, ponieważ chronią one tylko papier, a nie media. Media takie jak taśmy, dyski optyczne czy magnetyczne mają niższy punkt topnienia i palenia niż papier. Upewnij się, że sejf jest ognioodporny i posiada certyfikat ochrony nośników, ponieważ standardowy ognioodporny sejf zapewnia fałszywe poczucie bezpieczeństwa.

- Ocenić środki bezpieczeństwa u dostawców. Dowiedz się, jakie środki bezpieczeństwa stosują Twoi dostawcy usług w zakresie centrum danych, chmury i kurierów, aby zapewnić bezpieczeństwo kopii zapasowych w ich rękach. Upewnij się, że stosowane są odpowiednie i konsekwentne środki bezpieczeństwa, ponieważ dobrzy partnerzy oferujący środki zapasowe to za mało.

- Upewnij się, że Twoja sieć jest bezpieczna. Przechowuj kopie zapasowe danych na oddzielnym systemie plików lub w chmurze na fizycznie lub logicznie oddzielonej sieci. Unikalne dane logowania poza usługą katalogową przedsiębiorstwa są idealne do minimalizowania ryzyka związanego z ransomware. Uwierzytelnianie wieloskładnikowe może dodać dodatkową warstwę ochrony w Twoim środowisku kopii zapasowych.

- Priorytetowo traktuj szyfrowanie kopii zapasowych. Szyfruj kopie zapasowe, kiedy to możliwe. Pliki kopii zapasowych i nośniki muszą być szyfrowane, szczególnie jeśli mogą zostać usunięte z miejsca przechowywania. Prawidłowo wdrożone i zarządzane szyfrowanie stanowi doskonałą ostatnią linię obrony. Pomaga to również zapewnić spokój ducha, wiedząc, że najgorszym scenariuszem jest utrata lub zniekształcenie plików kopii zapasowych, ale nie ich dostęp.

- Twórz kompleksowe kopie zapasowe i testuj je regularnie. Twórz kopie zapasowe swoich danych wielokrotnie. Upewnij się, że najpierw tworzysz kopie zapasowe wszystkich ważnych danych, w tym tych w Twojej sieci i chmurze. Testuj kopie zapasowe, nawet jeśli nie pojawiają się żadne błędy. Nie ma nic gorszego niż próba odzyskania danych, tylko po to, by odkryć, że kopie zapasowe są nieprawdziwe, zawierają błędne dane lub, co gorsza, w ogóle nie zawierają danych.

Sześć najlepszych rozwiązań do tworzenia kopii zapasowych danych dla małych startupów

Rozwiązania do tworzenia kopii zapasowych danych mogą pomóc zwiększyć bezpieczeństwo kopii zapasowych w startupach. Poniżej znajduje się lista sześciu najlepszych rozwiązań do tworzenia kopii zapasowych danych dla małych startupów.

Implikacje prawne

Wybierając lokalizację przechowywania kopii zapasowych, startupy muszą wziąć pod uwagę implikacje prawne związane z przechowywaniem danych w chmurze. Różne jurysdykcje mają różne przepisy prawne, zasady i regulacje dotyczące kwestii takich jak szyfrowanie. Znajomość tych implikacji prawnych jest kluczowa, aby uniknąć późniejszych problemów.

Rozwiązania do ochrony danych

Przepisy dotyczące ochrony danych odgrywają istotną rolę w cyberbezpieczeństwie startupów. Prawo ochrony danych i prywatności wzmacnia kontrolę jednostek nad tym, jak startupy i organizacje wykorzystują dane osobowe.

Do kilku długoterminowych regulacji branżowych należą:

- Standard Bezpieczeństwa Danych Branży Kart Płatniczych (PCI DSS)

- Ustawa o przenoszalności i odpowiedzialności ubezpieczeń zdrowotnych (HIPAA)

- Ustawa Gramm-Leach-Bliley (GLBA)

Przepisy rządowe obejmują następujące przykłady:

- Ogólne rozporządzenie o ochronie danych osobowych (GDPR) w UE

- Ustawa o ochronie danych osobowych w Wielkiej Brytanii

- Ustawa o ochronie prywatności konsumentów w Kalifornii (CCPA) oraz Ustawa o prawach prywatności w Kalifornii (CPRA) w USA

Nieprzestrzeganie tych regulacji negatywnie wpłynie na startup lub organizację, co może wiązać się z poważnymi karami finansowymi, uszczerbkiem na reputacji, utratą zaufania oraz kosztami wynikającymi z działań prawnych.

Oprogramowanie do ochrony danych może pomóc w łagodzeniu skutków nieprzestrzegania przepisów. Istnieją rozwiązania, które startupy mogą wykorzystać do ochrony danych.

Top 10 oprogramowania do ochrony danych:

- Acronis Cyber Protect

- CybeReady

- Barracuda Backup

- Cohesity DataProtect

- Eperi

- Hitachi Vantara Data Protection Suite

- Spectral

- Storagepipe Multiplatform Backup

- Thales Data Protection on Demand

- Polar security

Podsumowanie

Kopie zapasowe danych są kluczowe dla przetrwania startupu oraz bezpieczeństwa kopii zapasowych, w tym ochrony danych wrażliwych, takich jak własność intelektualna. Wszystkie ważne dane, w tym kod źródłowy, muszą być regularnie kopiowane. Startup nie będzie w stanie wrócić do normalnego funkcjonowania, gdy krytyczne dane zostaną utracone, szczególnie w przypadku ataku ransomware, gdy złośliwi aktorzy zaszyfrują wszystkie dane i je zniszczą. Ważne jest posiadanie strategii tworzenia kopii zapasowych w celu zapewnienia ciągłości działania, odzyskiwania po katastrofie oraz planów reagowania na incydenty. Ponadto, świadomość implikacji prawnych związanych z kopiami zapasowymi również ma kluczowe znaczenie. Solidna strategia tworzenia kopii zapasowych z pewnością zwiększy cyberbezpieczeństwo startupów i ochroni je przed nieuzasadnionymi katastrofami naturalnymi i cybernetycznymi, które mogą wyrządzić nieodwracalne szkody, zmuszając startup do całkowitego zaprzestania działalności.

!Powyższy artykuł poświęcony był bezpieczeństwu kopii zapasowych i rozwiązaniom ochrony danych. Następny artykuł będzie omawiał znaczenie centralizacji logów oraz najlepsze praktyki w zakresie logowania.

Źródła:

- https://www.darkreading.com/dr-tech/a-comprehensive-backup-strategy-includes-saas-data-source-code

- https://www.darkreading.com/dr-tech/source-code-security-the-case-for-making-backups

- https://www.zdnet.com/article/a-hacker-is-wiping-git-repositories-and-asking-for-a-ransom/

- https://gitprotect.io/git-backup-guide.html

- https://www.usgs.gov/data-management/backup-secure

- https://www.backup4all.com/differential-backup-kb.html

- https://www.techtarget.com/searchdatabackup/tip/Ten-ways-you-can-make-your-data-backups-more-secure

- https://www.eiresystems.com/best-cloud-backup-solutions-for-small-businesses/

- https://www.pcmag.com/picks/the-best-cloud-backup-services-for-business

- https://cybeready.com/top-10-data-protection-software

Czy artykuł jest pomocny? Podziel się nim ze swoimi znajomymi.